将钓鱼网站伪装的和正规网站几近相同是犯罪分子的惯用手段,如使用http前缀或改动网站域名将10086换成I0086等,而这些改动只要用户谨慎甄别,都可看出端倪。但近期,却出现了一种“几乎无法检测”的钓鱼网站攻击方法,不仅难以用肉眼看出区别,甚至连几大国内外知名浏览器都被其蒙骗,不幸中招。

这种攻击方法名为Punycode钓鱼,它通过浏览器对不同语言字符的转化处理,制造“同形异义字”伪装。它的原理是这样的,西里尔语里的 a和英文里的 a都是A,且看起来差不多,但是计算机会把他们当成不同的字符对待。

以苹果官网为例,正规网址为apple.com,而通过处理后的假网址为аррӏе.com,这两串字符在电脑的地址栏中看起来是差不多,若被不法分子利用,将假网址做成弹窗广告挂在网站上,引导用户点击,用户很容易上当,因为地址栏的显示也是apple.com,根本无法肉眼分辨。只有将真假网址对比来看,才能发现假网址的字母,是有些“缩小”了的。

针对这一漏洞,笔者在Chrome、Firefox、搜狗以及360安全浏览器几大浏览器中,以“苹果官网”为例进行测试,竟然仅有一家能够识别出该网址为危险网站。

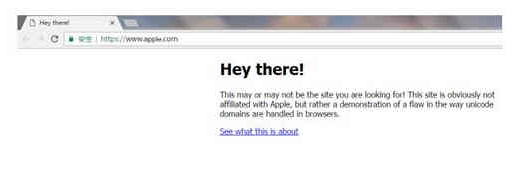

第一个选取的是Chrome,谷歌Chrome浏览器市场份额高达58.64%,几乎成为海外网民的上网首选浏览器。然而,我们在器地址栏中输入苹果假网址“аррӏе.com”,页面随即跳转至漏洞测试页面,并非苹果官网。但是,地址栏却显示为аррӏе.com。这也就意味着,谷歌Chrome未能识别危险,存在漏洞。

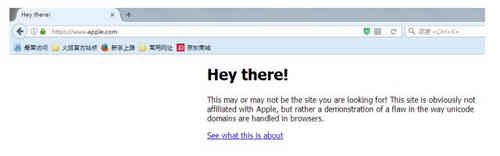

相同方法,在Firefox浏览器中进行测试,同样跳转至了测试页面,存在漏洞。比谷歌稍强的是,火狐用户可以手动屏蔽漏洞。

非常遗憾,测试结果显示两大国外较为流行的浏览器均没能逃脱,笔者随后又在2家国内浏览器中进行了测试。

先是搜狗浏览器,搜狗主打“高速”,但在安全性能上似乎仍有待提高。使用了谷歌谷歌Chromium内核的搜狗浏览器也受到了漏洞影响,出现地址栏显示苹果官网网址,实际指向钓鱼测试页面的现象。

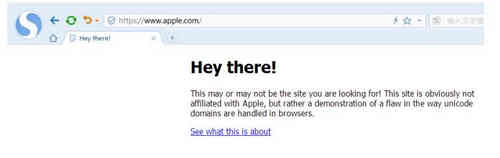

最后是360安全浏览器,笔者将“аррӏе.com”输入到其地址栏点击前往,结果显示360安全浏览器尽管默认使用的是谷歌Chromium内核,却没有受到Punycode钓鱼攻击的影响,不仅在地址栏中显示了真实网址,而且还在网址前端用红色字体明显标注了“危险网址”字样。

不仅如此,在搜索结果页上还跳出了非常明显的风险提示,警告网民该网页为假冒Apple官网登录页面,要谨慎对待,并提供了真是网址。

在这一轮的测试中,仅360安全浏览器一家,成功识别危险网址,阻断风险传播,而其他几家知名浏览器全部未能幸免。

出现这样的结果,一方面,能够说明犯罪分子的手段会随技术进步不断翻新,手段之高明让人防不胜防;另一方面,也提示网民,在使用网络时要加强安全防范意识,选用安全有保障的上网工具,以免自身信息财产安全受到损害。