|

日前,Apache Struts2发布漏洞公告,称其Struts2 Web应用框架存在一个可以远程执行任意命令的高危漏洞。利用该漏洞,黑客可轻易攻陷网站服务器,获取网站注册用户的帐号密码和个人资料,而Struts2框架正广泛应用在国内大量知名网站上,包括各大门户、电商、银行等官网也受其影响。360互联网安全中心为此发出红色警报,呼吁相关网站尽快更新Struts2漏洞补丁,或开启360网站卫士防范攻击。 据360安全专家石晓虹博士介绍,由于Struts2属于底层框架,其漏洞影响范围广、利用难度低,“菜鸟”也可以使用攻击工具直接控制网站服务器,盗取用户数据库,甚至导致2011年底多家网站“密码库”泄露事件再次上演。 目前,网络上已开始一些自动化、傻瓜化的Stuts2漏洞攻击软件,只要在软件中填写存在Struts2漏洞的网站地址,即可直接执行服务器命令,读取网站数据或让服务器关机等操作。而不幸的是,国内大批网站均存在该漏洞,甚至连Stuts2之前的老漏洞尚未修复,从而将网站注册用户信息赤裸裸地暴露在黑客攻击枪口面前。 石晓虹博士建议,广大网站应尽快自查漏洞、安装Apache官网补丁程序,也可使用360网站卫士防范漏洞攻击。对普通网民来说,近期最好更换一下常用网络帐号的密码,重要帐号密码应单独设置,以免网站密码库泄露危及自身帐号安全。 附:Struts2高危漏洞分析 此漏洞影响Struts2.0-Struts2.3所有版本,可直接导致服务器被黑客远程控制,从而引起数据泄露。漏洞根源在于,DefaultActionMapper类支持以"action:"、"redirect:"、"redirectAction:"作为导航或是重定向前缀,但是这些前缀后面同时可以跟OGNL表达式,由于struts2没有对这些前缀做过滤,导致利用OGNL表达式调用java静态方法执行任意系统命令。 这里以“redirect:”前缀举例,struts2会将“redirect:”前缀后面的内容设置到redirect.location当中,如图所示:

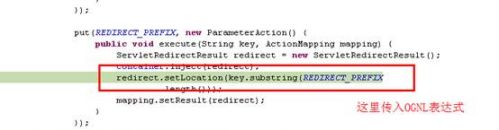

key.substring(REDIRECT_PREFIX.length())便是前缀后面的内容也就是OGNL表达式,struts2会调用setLocation方法将他设置到redirect.location中。然后这里调用mapping.setResult(redirect)将redirect对象设置到mapping对象中的result里,如图所示:

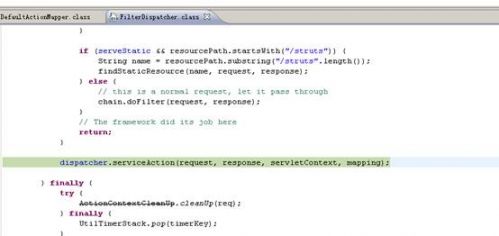

然而上面的过程只是传递OGNL表达式,真正执行是在后面,这里是在FilterDispatcher类中的dispatcher.serviceAction()方法,

这里跟入方法最终会在TextParseUtil这个类的调用stack.findValue()方法执行OGNL。

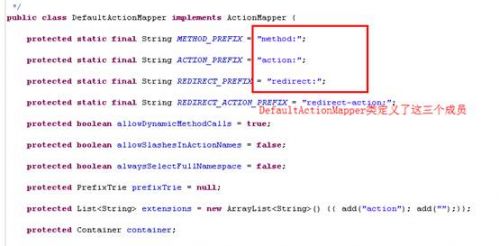

责任编辑:

|

焦点资讯

-

- 5G时代持续发力6400万像素主摄+90Hz显示屏vivo X30意外曝光

-

驱动中国2019年11月6日消息 前不久,市场调研机构数据表明第三季度国内5G手机市场发货量vivo品牌以54.3%市场占有率名列前茅,iQOO Pro 5G版、vivo NEX3等5G机型在市......

-

- 三星Note 7很惊艳?看完这五点你可能要失望了

-

最近几天,随着三星Note 7发布,网络上一片赞歌,不论是媒体还是消费者对于这款安卓机皇不吝溢美之词。确实,这款手机不论是在做工还是在设计上,都代表了目前安卓手机的最......

-

- 你想要了解的都有!三星Note 7发布前最全汇总

-

目前,三星官方已经放出了Note 7发布会直播页面,看来三星对于这款手机也是相当的重视,在三星手机全球市场份额下滑,尤其是在中国市场中面临着来自国产手机严峻挑战的时候......

-

- 售价惊人!全球首款带夜视相机智能手机诞生,可录4K视频

-

丹麦科技公司Lumigon发布了全球首款带红外夜视相机的智能手机:Lumigon T3。事实上,关注手机行业的消费者应该都知道,这款手机其实是2012年发布的T2继任者。...

-

- FBI通过第三方破解iPhone 苹果还安全吗?

-

关于苹果与FBI之间的矛盾已经持续了好几个月,正当大家都在猜测,双方之间的矛盾还会进一步激化时,事情来了个一百八十度的大转弯!FBI竟然撤诉了,原因是已经破解了枪击案......