|

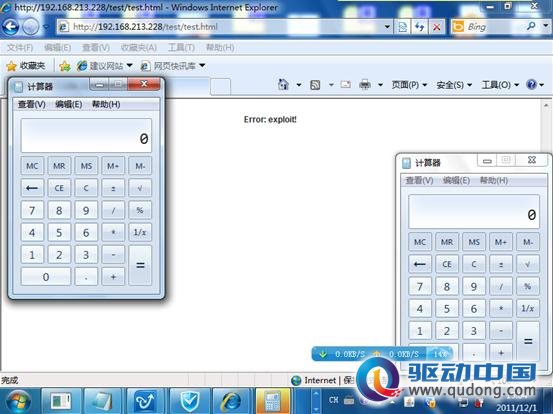

12月1日,国外安全研究人员披露Oracle公司的Java Applet Rhino 脚本引擎存在远程代码执行漏洞,该漏洞的详细代码和演示程序迅速在国内外多个安全论坛引发热烈讨论。金山毒霸安全中心对该Java漏洞详细分析后,于12月1日夜发布应急方案供公众参考修补。 一、Java漏洞事件评估: 12月1日,国外安全研究人员在博客中披露Oracle公司的Java Applet Rhino 脚本引擎存在远程代码执行漏洞,该研究人员在博客中同时披露了漏洞代码的细节。 同日,金山毒霸安全中心验证,该漏洞可被用来实现网页挂马。用户使用主流浏览器访问攻击者设计含Java漏洞攻击的网页,可能导致计算机被完全控制。

图1 访问利用Java漏洞制作的测试网页,弹出计算器程序,意味着可以运行任意程序 12月1日,金山毒霸发布安全预警:提醒公众高度关注Java漏洞可能导致的系统入侵事件,建议不要轻易点击来历不明的邮件、QQ、MSN消息中发送的链接。 因Java组件广泛安装的数以千万计的桌面计算机和服务器上,相对于微软Windows相关组件漏洞,一般网民对其他软件安全漏洞的关注度普遍不高,很多人忽略了Java组件的自动更新。 金山毒霸安全中心对现有主流网页防护工具进行评估后发现,多数主流的安全软件目前尚不能防御Java漏洞导致的网页挂马。金山毒霸安全中心提示各安全软件公司尽快升级防御方案,以避免广大用户的利益受损。 二、金山毒霸推荐的应急解决方案: 1.金山毒霸安全中心紧急升级了金山卫士的漏洞库,用户升级之后,使用漏洞修复功能,可立刻发现并修复Java漏洞。

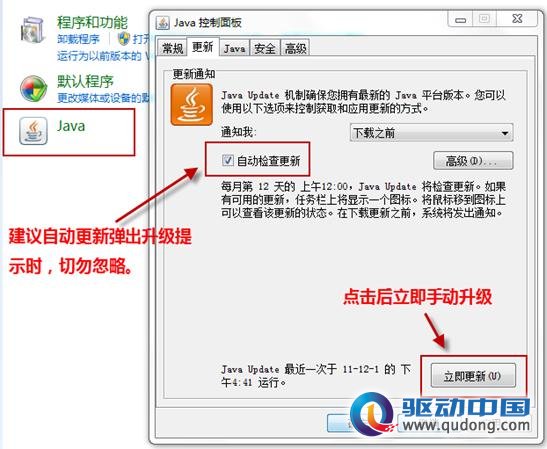

图2 金山卫士提醒用户立刻升级修复Java漏洞 2.未安装金山卫士的用户应立刻检查Java组件的版本,Java SE JDK 、JRE 7 、JRE 6 Update 27以下的版本均存在这个漏洞。检查步骤:打开Windows控制面板->程序->Java,点击立即更新,按提示进行手动升级。

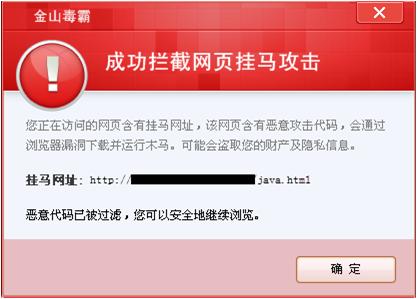

图3 立即通过控制面板手动升级Java组件 3.12月2日,金山毒霸网页防护组件(网盾)应急更新,完美拦截针对Java漏洞的网页挂马,防止未打补丁的用户使用主流浏览器访问攻击页面时中毒。

图4 金山毒霸2012于12月1日夜发布紧急更新,防御Java漏洞挂马 三、参考资料: Java: Sun 公司对 Java 编程语言的解释:Java 编程语言是个简单、面向对象、分布式、解释性、健壮、安全与系统无关、可移植、高性能、多线程和动态的语言。 Java运行时环境: 即Java Runtime Environment,简称为JRE,是在任何平台上运行Java编写的程序都需要用到的软件。 JDK: Sun公司发布JRE的更复杂的版本,叫做JDK,即Java 2 开发包,里面包含了Java需要的编译器、参考文档和调试器等。 Java组件广泛分布的数以千万计的桌面电脑和服务器上,就在Java Applet Rhino 脚本引擎漏洞公开前数日,微软信息安全团队刚刚发表最新一期信息安全研究报告称,在最近一年内,微软的防毒软件总共侦测到2750万次瞄准Java漏洞的攻击,平均每季度690万次,Java漏洞超越Adobe在Acrobat、Reader及Flash方面的漏洞,已成为黑客的主要目标。

责任编辑:边境

|

Java组件高危漏洞金山毒霸提供应急解决方案

来源: 驱动中国 编辑:边境 2011-12-02 14:03 评论: 条

焦点资讯

-

- 5G时代持续发力6400万像素主摄+90Hz显示屏vivo X30意外曝光

-

驱动中国2019年11月6日消息 前不久,市场调研机构数据表明第三季度国内5G手机市场发货量vivo品牌以54.3%市场占有率名列前茅,iQOO Pro 5G版、vivo NEX3等5G机型在市......

-

- 三星Note 7很惊艳?看完这五点你可能要失望了

-

最近几天,随着三星Note 7发布,网络上一片赞歌,不论是媒体还是消费者对于这款安卓机皇不吝溢美之词。确实,这款手机不论是在做工还是在设计上,都代表了目前安卓手机的最......

-

- 你想要了解的都有!三星Note 7发布前最全汇总

-

目前,三星官方已经放出了Note 7发布会直播页面,看来三星对于这款手机也是相当的重视,在三星手机全球市场份额下滑,尤其是在中国市场中面临着来自国产手机严峻挑战的时候......

-

- 售价惊人!全球首款带夜视相机智能手机诞生,可录4K视频

-

丹麦科技公司Lumigon发布了全球首款带红外夜视相机的智能手机:Lumigon T3。事实上,关注手机行业的消费者应该都知道,这款手机其实是2012年发布的T2继任者。...

-

- FBI通过第三方破解iPhone 苹果还安全吗?

-

关于苹果与FBI之间的矛盾已经持续了好几个月,正当大家都在猜测,双方之间的矛盾还会进一步激化时,事情来了个一百八十度的大转弯!FBI竟然撤诉了,原因是已经破解了枪击案......